General Bytes ha subito un incidente di sicurezza il 17 e 18 marzo che ha consentito a un hacker di accedere in remoto all'interfaccia del servizio principale e inviare fondi da hot wallet, secondo la società e le fonti. La violazione ha costretto la maggior parte degli operatori di sportelli automatici crittografici (ATM) con sede negli Stati Uniti a chiudere temporaneamente. L'hacker è stato in grado di liquidare 56.28 bitcoin, per un valore di circa 1.5 milioni di dollari, da circa 15-20 operatori di criptovalute a livello nazionale.

Gli operatori di criptovalute sono stati temporaneamente chiusi dopo che la violazione della sicurezza dei byte generali ha consentito agli hacker di liquidare $ 1.5 milioni in Bitcoin e altre criptovalute

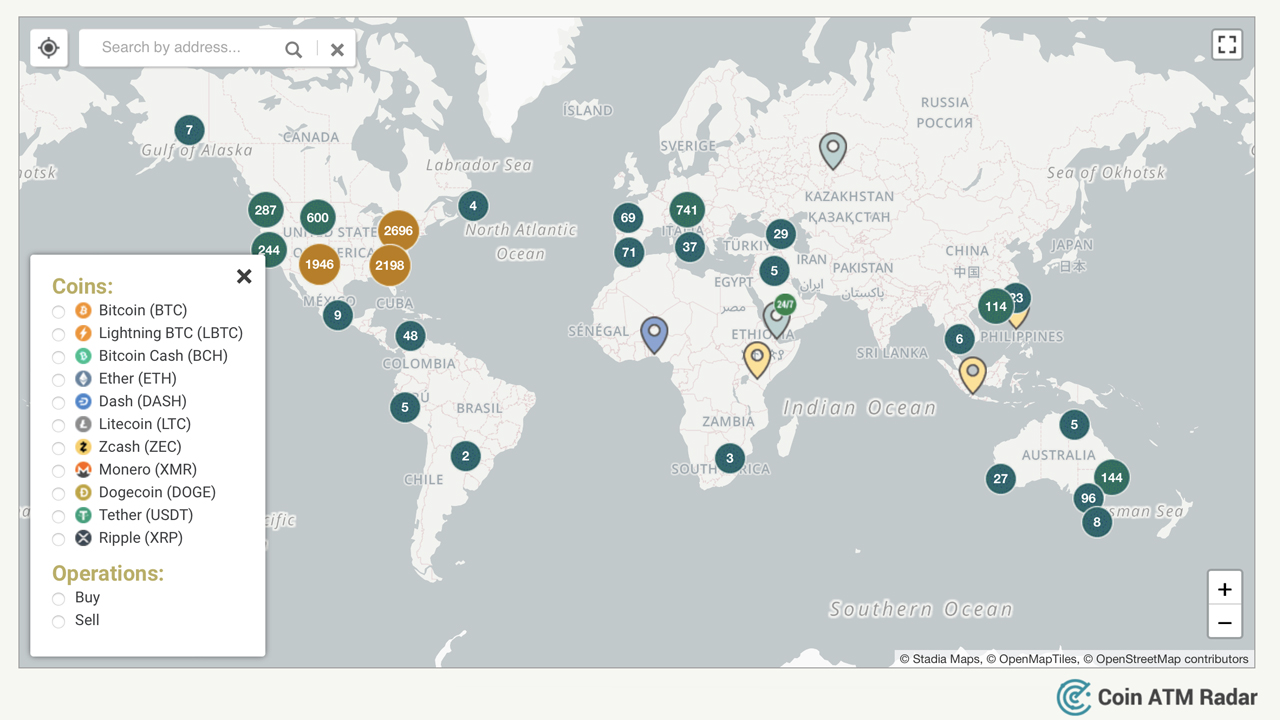

Il più grande produttore di sportelli automatici di criptovaluta (ATM), General Bytes, ha prodotto 9,505 macchine di questo tipo in tutto il mondo, di cui migliaia si trovano negli Stati Uniti. Sabato 18 marzo l'azienda informato il pubblico di un grave incidente di sicurezza avvenuto anche il 17 marzo.

"Abbiamo rilasciato una dichiarazione che esorta i clienti ad agire immediatamente per proteggere le loro informazioni personali", ha spiegato la società sabato alle 4:42 (ET). "Esortiamo tutti i nostri clienti ad agire immediatamente per proteggere i propri fondi e le informazioni personali e a leggere attentamente il bollettino sulla sicurezza", ha aggiunto l'azienda.

Il bollettino sulla sicurezza di General Bytes ha affermato che l'attaccante è stato in grado di caricare in remoto la propria applicazione Java utilizzando l'interfaccia del servizio principale, che viene generalmente utilizzata dai terminali per caricare video. L'attaccante ha avuto accesso ai privilegi utente BATM ed è stato anche in grado di accedere al database, leggere e decrittografare le chiavi API utilizzate per accedere ai fondi negli hot wallet e negli scambi. Inoltre, l'hacker potrebbe scaricare nomi utente, accedere agli hash delle password, disattivare 2FA e inviare fondi da hot wallet.

Bitcoin.com News ha parlato con un operatore di bancomat (ATM) di criptovaluta con sede negli Stati Uniti che ha confermato che tutti gli operatori statunitensi che utilizzano macchine General Bytes sono stati chiusi a livello nazionale per la sera. L'operatore ha anche affermato che i server dovrebbero essere ricostruiti da zero, il che può essere un processo lungo.

Secondo quanto riferito, General Bytes sta trasferendo gli operatori ATM crittografici a server self-hosted. Nel bollettino sulla sicurezza, General Bytes ha dichiarato che la società sta interrompendo il suo servizio cloud. Inoltre, l'azienda ha spiegato di aver condotto più controlli di sicurezza dal 2021 e nessuno di loro aveva identificato questa vulnerabilità.

Secondo le statistiche onchain, l'hacker ha sottratto 56.28 bitcoin per un valore di circa 1.5 milioni di dollari e ha anche liquidato dozzine di altre criptovalute come ETH, USDT, BUSD, ADA, DAI, DOGE, SHIB e TRX. L'indirizzo bitcoin (BTC) che detiene i 56.28 BTC non ha spostato i fondi dalla sua ultima transazione alle 3:20 del 18 marzo. Alcune valute digitali sono state trasferite in luoghi diversi e una frazione è stata inviata alla piattaforma di scambio decentralizzata (DEX) Uniswap.

General Bytes ha già riscontrato problemi, registrando una falla di sicurezza il 18 agosto 2022. L'attaccante all'epoca sfruttava un attacco zero-day per "creare un utente amministratore in remoto tramite l'interfaccia amministrativa CAS tramite una chiamata URL sulla pagina utilizzata per l'installazione predefinita sul server e la creazione del primo utente amministratore.

Per quanto riguarda l'hack del 17 e 18 marzo 2023, General Bytes ha rivelato non solo gli indirizzi utilizzati nell'attacco, ma anche tre indirizzi IP utilizzati dall'attaccante. La fonte che ha parlato con Bitcoin.com News sabato sera ha inoltre notato che mentre il sistema della loro azienda è stato violato, la società gestisce un nodo completo che è "abbastanza bloccato" da impedire all'attaccante di accedere ai fondi.

Cosa ne pensi della violazione che ha colpito General Bytes? Condividi i tuoi pensieri su questo argomento nella sezione commenti qui sotto.

Crediti Image:Shutterstock, Pixabay, Wiki Commons

Negazione di responsabilità: Questo articolo è solo a scopo informativo. Non è un'offerta diretta o una sollecitazione di un'offerta di acquisto o vendita, né una raccomandazione o avallo di prodotti, servizi o società. Bitcoin.com non fornisce consulenza di investimento, fiscale, legale o contabile. Né la società né l'autore sono responsabili, direttamente o indirettamente, per eventuali danni o perdite causati o presunti essere causati da o in connessione con l'uso o la dipendenza da qualsiasi contenuto, beni o servizi menzionati in questo articolo.

Fonte: https://news.bitcoin.com/major-cryptocurrency-atm-manufacturer-general-bytes-hacked-over-1-5m-in-bitcoin-stolen/