Ponte Sicurezza: Il trilemma dell'interoperabilità dei bridge necessita di un ripensamento. Giornalista di dati Daniel C. Parco spiega cosa è in cantiere per prevenire gli hack del ponte.

At Nomade, stiamo lavorando su una nuova categoria di ponti. Sono progettati per ridurre lo scenario peggiore di un attacco al ponte. Stiamo scambiando la latenza per la sicurezza. Riteniamo che questa sia una situazione più avvincente, in uno sfondo di ponti che sono stati derubati un miliardo di dollari solo in questo trimestre.

exploit di successo di QPonte (80 milioni di dollari), Wormhole ($ 326 milioni)e Ronin ($ 624 milioni) sono potenti promemoria che il trilemma dell'interoperabilità dei ponti ha bisogno di un ripensamento totale. Il desiderio di funzionalità antifrode si è intensificato tra gli utenti del bridge. Ed è questo il problema che stiamo risolvendo.

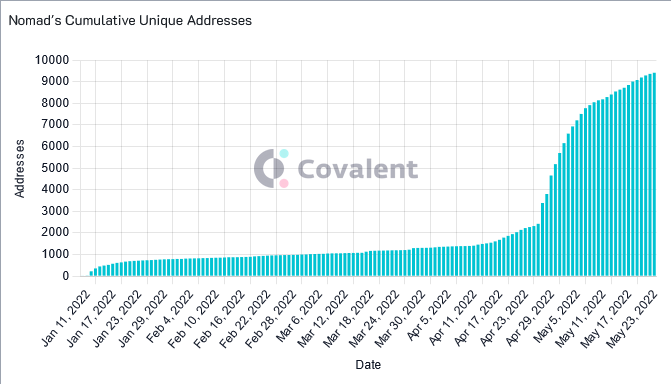

utilizzando di covalente interfaccia di programmazione dell'applicazione (API), possiamo tracciare come collegare gli utenti Ethereum e Moonbeam stanno rispondendo all'appello di sicurezza di Nomad. I dati post-lancio di Nomad, come gli indirizzi univoci totali e la TVL per utente, segnalano una prospettiva promettente per i sistemi ottimisti.

Bridge Security: la sicurezza del bridge cross-chain ha raggiunto un punto morto?

In Nomad, stiamo sfidando la narrativa proliferante che erano diventati i ponti a catena, nonostante la loro enorme utilità economica troppo incline al rischio agli exploit. Anche un attacco del 51% su una catena a piccola capitalizzazione, a causa della sovrapposizione di derivati, può compromettere le catene interconnesse.

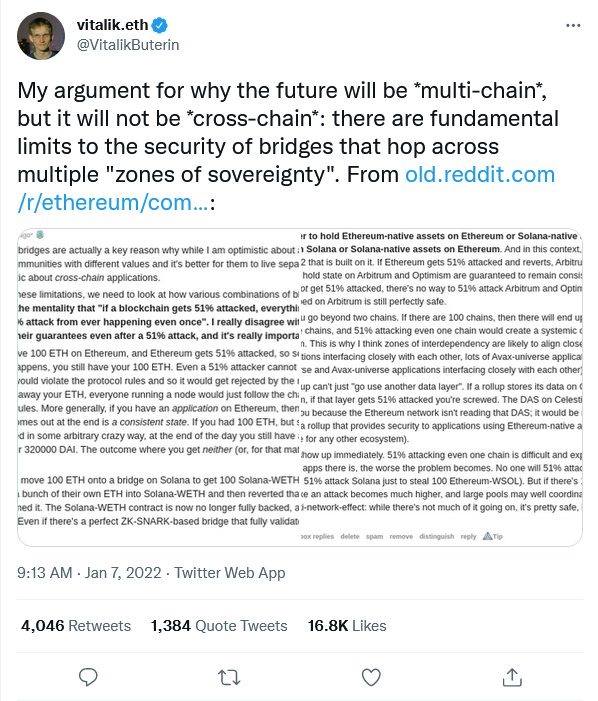

Vitalik era stato il pioniere e aveva navigato questa prospettiva nel gennaio di quest'anno, citando "limiti di sicurezza fondamentali dei ponti" e che i ponti a catena incrociata dovrebbero essere considerati una soluzione provvisoria per avanzare interoperabilità di catena.

Tuttavia, le caratteristiche radicali di Nomad, come la verifica ottimistica, avanzano una contro-narrativa a questa crescente percezione che la tecnologia dei ponti abbia raggiunto un punto morto.

Sacrificare la latenza per una sicurezza assoluta

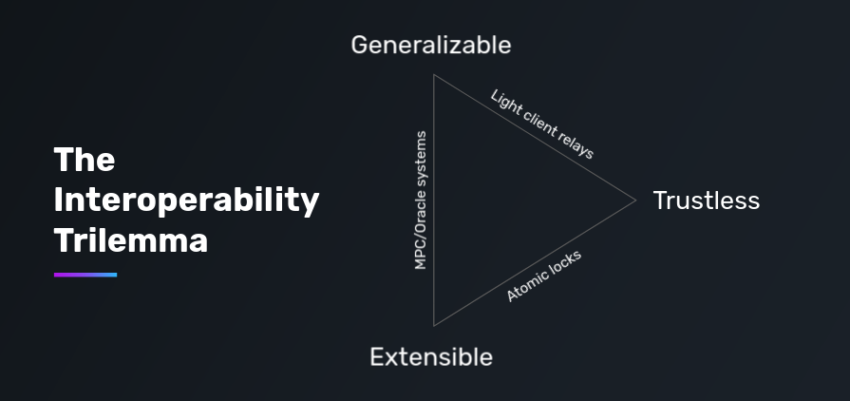

Facendo eco alla difficile situazione osservata nel trilemma di scalabilità, anche i bridge devono tradizionalmente rinunciare ad almeno una delle tre proprietà desiderabili: minimizzazione della fiducia, generalizzabilità (supporto per il trasferimento di dati arbitrari) ed estensibilità (attraverso altrettante catene eterogenee).

Partendo dal trilemma, Nomad sacrifica in modo non ortodosso la latenza come mezzo per fornire una soluzione di interoperabilità incentrata sulla sicurezza. Modellato dopo rollup ottimistici, Nomad riduce al minimo la visibilità dell'attestazione sulla catena e la accetta come valida all'interno di a finestra a prova di frode di ~30 minuti.

Bridge Security: Assicurazione contro la perdita di fondi

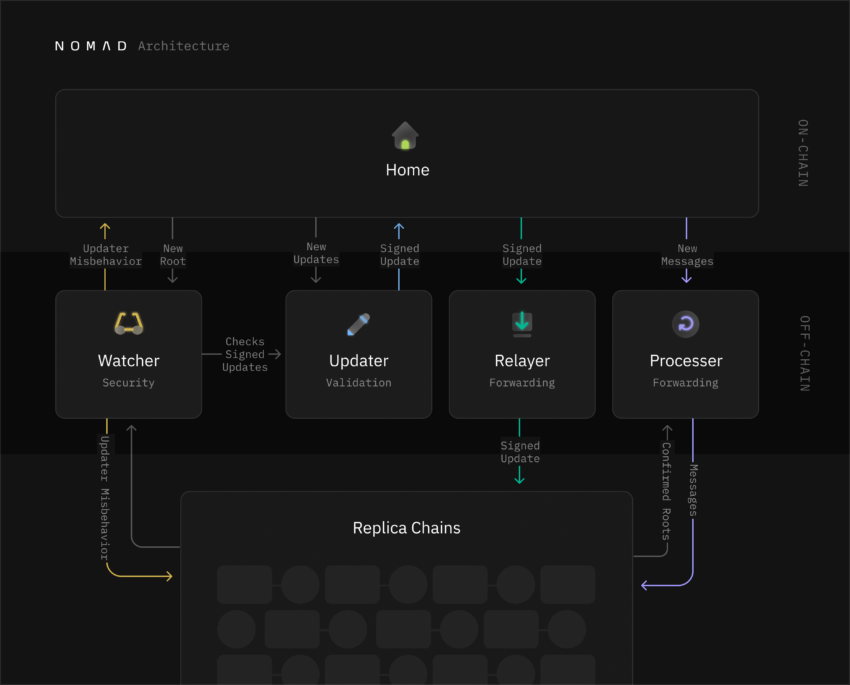

All'interno di questo lasso di tempo, i dati su Nomad sono essenzialmente ciclati tra un Updater, che firma e carica i dati nella catena di origine; e un osservatore, che rileva e reagisce alle attestazioni errate.

In modo univoco, partendo dai classici protocolli ottimistici, Nomad richiede che un Updater presenti una quota vincolata sulla catena di origine. Questo assicura la sicurezza di Nomad contro la possibilità che anche un fidato Updater possa corroborare la frode.

Nel caso in cui un onesto Watcher si riveli una frode, la linea di comunicazione dall'origine alla catena di destinazione viene immediatamente interrotta, tagliando i legami dell'Updater; e incanalare i fondi recuperati all'Osservatore in controversia.

Ciò significa che il ponte verrà chiuso, invece che gli utenti verranno derubati di fondi. L'assenza di frode, in alternativa, facilita i dati verso la catena di destinazione come originariamente previsto.

Ingannare gli hacker con un unico verificatore onesto

Già, Ponte Arcobaleno per Protocollo VICINO sta corroborando i meriti di sicurezza di progetti ottimistici, avendo respinto un attacco Il primo maggio di quest'anno.

È importante sottolineare che la sicurezza del bridge di Nomad segue un unico presupposto onesto del verificatore, che richiede solo 1 di n attori per convalidare le transazioni. Al contrario, i bridge verificati esternamente si basano in genere su un'ipotesi di maggioranza onesta, in cui m di n partecipanti sovrintendono allo schema di convalida.

Per questo motivo, abilitare Watcher senza autorizzazione che potrebbero essere implementati da qualsiasi utente Nomad renderebbe impossibile agli hacker sapere che non c'è almeno un singolo Watcher che supervisiona ogni transazione.

I sistemi ottimistici, in questo modo, aumentano il costo economico per gli attori malintenzionati (tasse sul gas e la partecipazione vincolata dall'Updater) per compromettere i loro obiettivi, con pochissime garanzie.

In che modo la proposta di sicurezza di Nomad attrae gli utenti del bridge?

La tecnologia su cui si basa Nomad è testata in battaglia. Attraverso l'API unificata di Covalent, possiamo vedere se Nomad sta capitalizzando adeguatamente i suoi appelli alla sicurezza e accumulando una base di utenti dedicata.

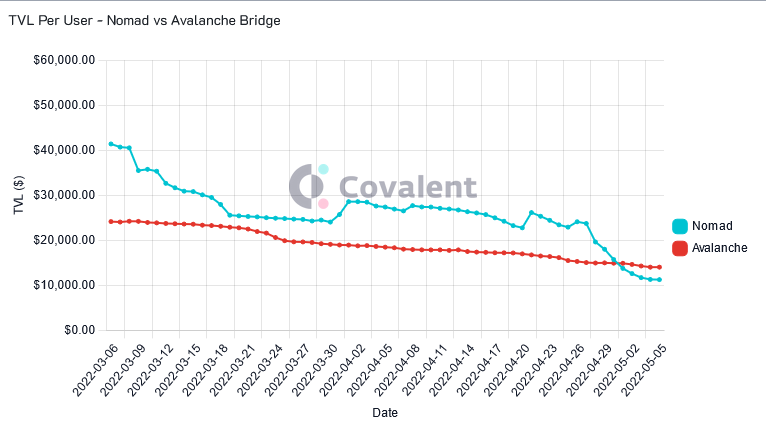

In particolare, rispetto al più commercialmente maturo Ponte delle valanghe, il TVL di Nomad per utente ha registrato una media più alta. Registrando tra $ 30 e $ 40 al giorno per utente da marzo 2022, le cifre di Nomad superano quelle di Avalanche, che variava tra $ 20 e $ 30 al giorno.

La disparità tra l'Avalanche Bridge e il più recente ponte Nomad suggerisce una profonda fiducia nelle caratteristiche di sicurezza e antifrode di Nomad tra gli utenti del ponte.

Allo stesso modo, la sola prima settimana di maggio ha visto 5,000 nuovi indirizzi collegarsi a Nomad. Questa è una crescita esponenziale considerando che Nomad ha impiegato tre mesi per raggiungere 3,000 indirizzi univoci, a dimostrazione del fatto che gli appelli alla sicurezza di Nomad sono commerciabili e percepiti come preziosi da una gamma più ampia di utenti del bridge.

Utilizzo di Connext per risolvere le carenze di latenza di Nomad

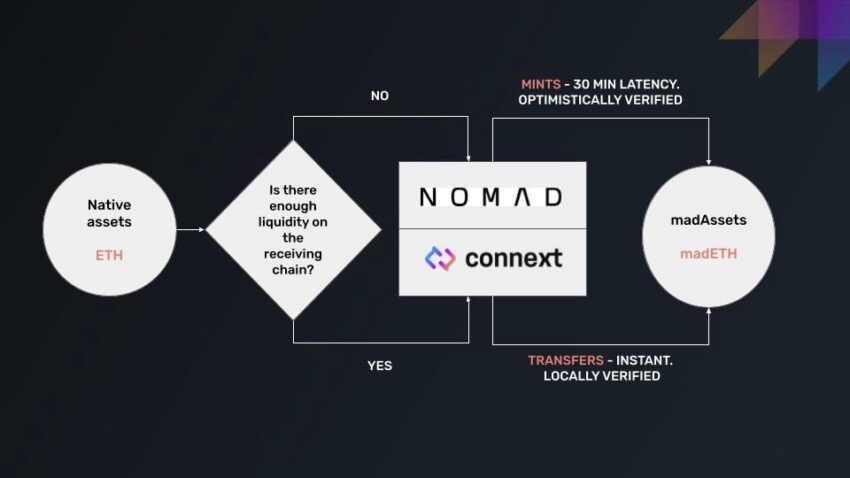

La lenta latenza di circa 30 minuti rimane un evidente inconveniente per il bridge. Per questo motivo, Nomad ha collaborato con Connetti, una rete di liquidità a catena incrociata costruita su Ethereum come L2 con velocità molto più elevate.

I modularità della stratificazione Nomad e Connext insieme sono un altro riavvicinamento radicale al trilemma introdotto dalla loro partnership. Connext colma adeguatamente il divario di velocità che Nomad è stato costretto a rinunciare.

In tal modo, il sistema duale armonizzato instrada e modula dinamicamente le transazioni, a seconda della dimensione dell'attività trasferita e del pool di liquidità corrispondente all'attività.

La sicurezza dei bridge cross-chain si sta evolvendo con bridge "impilabili".

Man mano che la loro sinergia si trasforma in un'operazione più ampia, Nomad può essere adattato per concentrarsi ulteriormente sul capitale istituzionale. Considerando che gli utenti finali che optano per transazioni più piccole e veloci possono essere instradati tramite Connext.

Gli appelli alla sicurezza di Nomad e i corrispondenti dati sulla crescita, in retrospettiva, illustrano un momento cruciale nella storia dei ponti a catena incrociata.

Puntiamo a una partenza dalla serie di hack di bridge di alto profilo arrestare il progresso dell'interoperabilità della catena.

Circa l'autore

Daniel C. Parco è entrato originariamente nello spazio Web3 nel 2019 ricercando l'utilità della blockchain negli affari umanitari con Starling Lab a Stanford. Attualmente lavora come Data Journalist presso covalente.

Hai qualcosa da dire sulla sicurezza del bridge o altro? Scrivici oppure partecipa alla discussione nel ns Canale Telegram. Puoi anche beccarci Tik Tok, Facebook, o Twitter.

Negazione di responsabilità

Tutte le informazioni contenute nel nostro sito web sono pubblicate in buona fede e solo a scopo di informazione generale. Qualsiasi azione intrapresa dal lettore sulle informazioni trovate sul nostro sito web è rigorosamente a proprio rischio.

Fonte: https://beincrypto.com/bridge-security-new-tech-means-bridge-hacks-should-be-just-a-memory/